DroidSheep - Hack két kattintással

Azzal kezdeném ezt a cikket, hogy senkit nem szeretnék arra buzdítani, hogy (vissza)éljen ezzel a programmal, pusztán csak azt szeretném demonstrálni, hogy mennyire kiszolgáltatottak az adataink mások számára.

A készítő célja is az volt vele, hogy megmutathassa mennyire sebezhetőek az eszközeink, állítása szerint csak azért tette közzé a programot, hogy mindenki tesztelhesse a saját kapcsolatának védelmét.

Miről is van szó? A program lehetőséget ad rá, hogy a nyílt wifi hálózaton futó internetes folyamatokba "becsatlakozhasson" más is. Nem új keletű dologról van szó, ilyen volt 2010-ben a FireSheep nevű Firefox plugin is, és a DroidSheep is 2011-es fejlesztés, viszont ma hívták fel rá a figyelmem elég rendhagyó módon:

A netbookom az egyetemi wifin volt, Facebook megnyitva, amikor azt veszem észre, hogy hány embernek tetszik a postom, miszerint újabban megváltozott a nemi identitásom(:D).

Szerencsém volt, mivel csupán egy ismerősömnek jutott eszébe viccelődni, de eléggé elgondolkodtattak a történtek. Gondoljuk csak végig: bárki beléphet és végigolvashatja a levelezésünket, írhat a nevünkben másoknak, hozzáférhet minden adatunkhoz vagy piszkálhatja a beállításainkat. Ha csak a Facebookunkról van szó, talán még nem történik tragédia. De itt nem csak a Facebookról van szó, hanem bármilyen böngészési munkamenetünkbe belenézhet bárki, ha nem HTTPS kapcsolatot használunk.

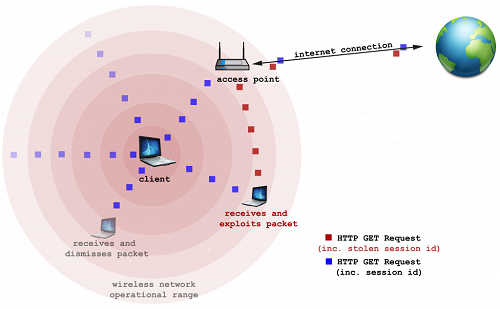

Hogyan működik? Az adatcsomagjaink wifi használatakor a levegőben röpködnek, ami alapból nem jelentene problémát, hiszen minden eszköz kiszűri a nem hozzá tartozó csomagokat.

Viszont mi történik ha egy eszköz DroidSheeppel felvértezve direkt begyűjti ezeket? A begyűjtött adatcsomagokat a DroidSheep kiolvassa és becsatlakozik a munkamenetbe, innentől már közvetlen kapcsolatba tud kerülni a szerverrel, anélkül, hogy az tudná, hogy az eredeti eszközzel áll kapcsolatban, vagy a DroidSheeppel.

Hogyan védekezhetünk? A legmegbízhatóbb megoldás, ha HTTPS protokollt használunk amikor csak lehetőségünk van rá, ezt ugyanis a DroidSheep jellegű programok nem tudják dekódolni, így nem is férhetnek hozzá a munkamenetünkhöz. A legtöbb szolgáltatás elérhető így is, a Google Accountunknál például ez az alapértelmezett beállítás (megjegyzés: az egyetemi hálózaton mégis láttunk néhány védelem nélküli fiókot, érdemes ellenőrizni), a Facebookon viszont magunknak kell bekapcsolni, ÍGY.

Konklúzió: Mivel manapság egyre több adatunk van az interneten, de még a banki ügyleteinket is sokszor itt intézzük, érdemes kicsivel több figyelmet fordítanunk ezen adatok biztonságára. A fenti program is remek példája annak, hogy néhány kattintással mennyi mindenhez férhet hozzá bárki, különösebb akadályok nélkül.

A bejegyzés trackback címe:

Kommentek:

A hozzászólások a vonatkozó jogszabályok értelmében felhasználói tartalomnak minősülnek, értük a szolgáltatás technikai üzemeltetője semmilyen felelősséget nem vállal, azokat nem ellenőrzi. Kifogás esetén forduljon a blog szerkesztőjéhez. Részletek a Felhasználási feltételekben és az adatvédelmi tájékoztatóban.

biker1988 2013.02.25. 20:07:22

seria.hu/cikkeink/2011.12.16.%20WiFi%20veszelyek/Veszelyben%20a%20nyilt%20wifiken.html

Tomi from Space · http://bodybuilding.blog.hu 2013.02.25. 20:14:36

androlib.blog.hu/2011/10/17/wifikill_a_nyilt_wifi_vege

Ronin1993 2013.02.25. 20:22:28

biker1988 2013.02.25. 20:30:15

1, a wifikill és a Droidsheep két külön téma :)

2,Nem is az "alap" dolgokban gondoltam a hasonlóságot, hanem megfogalmazásban, kronológiai sorredben, hangvételben :)

Különösebbképp nem zavar a dolog, csak feltűnt, hogy mint ha már olvastam volna máshol :)

Tomi from Space · http://bodybuilding.blog.hu 2013.02.25. 20:41:47

biker1988 2013.02.25. 20:43:23

Tomi from Space · http://bodybuilding.blog.hu 2013.02.25. 20:45:41

Ronin1993 2013.02.25. 20:51:21

Részemről lezártam.

biker1988 2013.02.25. 20:55:59

decoati 2013.02.25. 21:20:29

(ja, Ronin: ezt az "a" betűt már láttam valahol leírva, figyellek... :D)